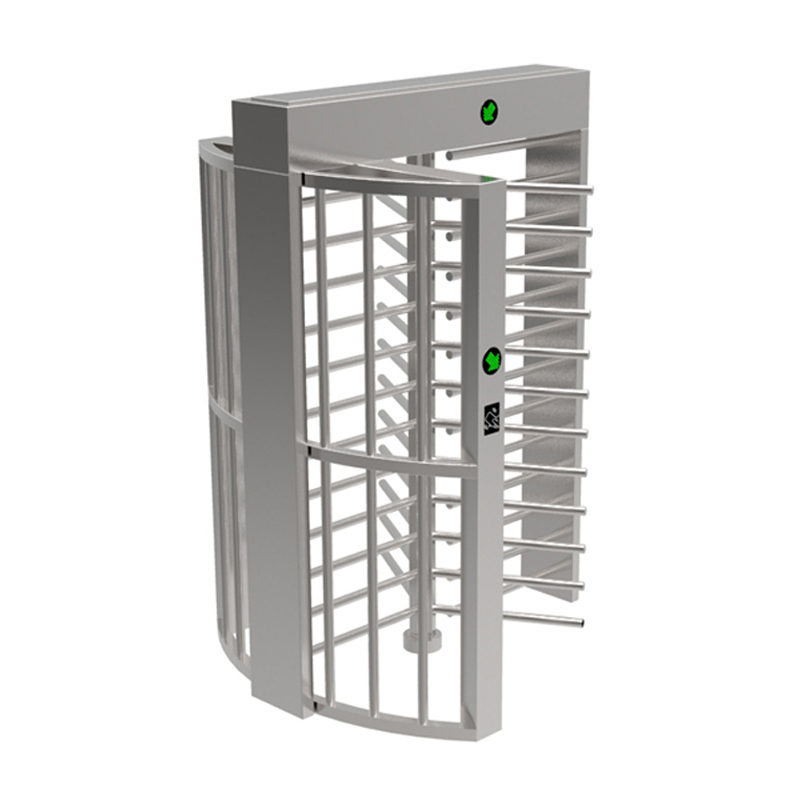

Zabezpieczanie centrów danych za pomocą systemów obrotowych

systemy bramek obrotowychto skuteczna strategia ochrony centrów danych. Podejście to obejmuje wdrożenie wielu warstw środków bezpieczeństwa w różnych punktach dostępu, aby zapewnić, że tylko upoważnione osoby będą mogły wejść do obiektu. Oto kilka kluczowych elementów warstwowego systemu bezpieczeństwa fizycznego dla centrów danych:

1. Zabezpieczenia obwodowe: Pierwszą warstwą ochrony jest obwód centrum danych. Obejmuje to ogrodzenia, ściany lub naturalne bariery zapobiegające nieautoryzowanemu dostępowi. Można zainstalować kamery monitorujące i czujniki ruchu, aby monitorować obwód i wykrywać wszelkie podejrzane działania.

2. System kontroli dostępu: Wejście główne do centrum danych powinno być zabezpieczone systemem kontroli dostępu, takim jak skanery biometryczne, karta kluczowa lub wprowadzanie kodu PIN. Systemy te zapewniają, że dostęp do obiektu mają tylko upoważnieni pracownicy.

3. System pułapek lub śluz: pułapka lub śluza to przestrzeń pośrednia między dwoma bezpiecznymi obszarami. Składa się z dwojga drzwi, których nie można otworzyć w tym samym czasie, dzięki czemu tylko jedna osoba może wejść lub wyjść jednocześnie. Zapobiega to tailgatingowi, w którym nieupoważnione osoby mogą uzyskać dostęp, podążając za kimś z autoryzowanym dostępem.

4. Personel ochrony: Przeszkolony personel ochrony będzie stacjonował przy wejściu w celu weryfikacji tożsamości osób ubiegających się o wejście. Mogą również sprawdzić bagaż lub użyć wykrywaczy metali, aby zapobiec wniesieniu do środka nieautoryzowanych przedmiotów.

5. Nadzór wideo: Kamery CCTV powinny być rozmieszczone strategicznie w całym centrum danych, aby monitorować wszystkie obszary, w tym wejścia, korytarze i serwerownie. Kamery te mogą rejestrować wszelkie naruszenia bezpieczeństwa lub podejrzane działania, działając odstraszająco i dostarczając dowodów w przypadku incydentu.

6. System wykrywania włamań: W punkcie wejścia można zainstalować system wykrywania włamań w celu wykrycia wszelkich prób manipulacji lub obejścia środków bezpieczeństwa. Systemy te mogą identyfikować próby nieautoryzowanego dostępu i uruchamiać alarm, powiadamiając personel ochrony.

7. System alarmowy: System alarmowy powinien być zintegrowany z wejściem ochrony fizycznej w celu zaalarmowania pracowników ochrony lub centralnej stacji monitoringu w przypadku naruszenia bezpieczeństwa. Może to obejmować czujniki ruchu, czujniki drzwi/okien lub czujniki zbicia szyby.

8. Procedury blokady awaryjnej: W przypadku zagrożenia bezpieczeństwa lub sytuacji awaryjnej centrum danych powinno posiadać procedury inicjowania blokady. Może to obejmować automatyczne zamykanie i blokowanie wszystkich wejść, ograniczając dostęp tylko do upoważnionego personelu.

Zsystem bramek obrotowychS,centra danych mogą znacznie poprawić stan bezpieczeństwa i chronić cenne aktywa oraz poufne informacje przed nieautoryzowanym dostępem. Ważne jest, aby regularnie przeglądać i aktualizować te środki bezpieczeństwa, aby nadążać za zmieniającymi się zagrożeniami i postępem technologicznym.